在网络安全的领域中,SQL注入是一种广为人知却又极其危险的攻击方式。很多人可能听说过这个名词,却并不清楚它究竟是如何运作的,今天就带大家深入了解SQL注入的原理。

先来讲讲SQL是什么。SQL,全称Structured Query Language,也就是结构化查询语言,是用于访问和处理数据库的标准语言。我们日常使用的各种网站、APP,只要涉及数据的存储和读取,大多都离不开数据库,也就会用到SQL。比如电商网站查询商品库存、社交平台读取用户信息,背后都是SQL在发挥作用。

那什么是SQL注入呢?简单来说,就是黑客利用应用程序对用户输入数据验证不足的漏洞,将恶意的SQL代码插入到正常的SQL语句中,从而达到非法获取数据、篡改数据甚至控制数据库的目的 。

为了更好理解,举个生活中的例子。假设你去图书馆借书,图书馆有个查询系统,你在搜索框输入书名,系统就会在数据库里查找相关书籍信息。正常情况下,你输入“百年孤独”,系统生成的SQL语句可能类似“SELECT * FROM books WHERE title = '百年孤独'”,数据库根据这个语句返回《百年孤独》这本书的相关信息。

但如果是黑客,他可能在搜索框输入“' OR 1=1 --”。这时生成的SQL语句就变成了“SELECT * FROM books WHERE title = '' OR 1=1 --'”。在SQL里,“OR 1=1”永远为真,“--”是注释符号,后面内容被注释掉。这就导致数据库不再按正常的书名查找,而是返回所有书籍信息,黑客借此非法获取了数据。

从技术层面看,SQL注入攻击之所以能成功,主要有两个原因。一是应用程序没有对用户输入进行严格过滤和验证,让黑客有机会插入恶意代码;二是数据库对输入内容直接解析执行,不会区分正常语句和恶意代码。

常见的SQL注入场景有登录页面、搜索框、表单提交等。在登录页面,黑客通过注入代码绕过用户名和密码验证;搜索框中,像刚才例子一样获取更多数据;表单提交时,可能篡改提交的数据,破坏数据完整性。

SQL注入的危害不容小觑。它可能导致用户数据泄露,如姓名、密码、身份证号等;也能让黑客篡改数据库内容,影响业务正常运行;甚至完全控制数据库,进行更恶劣的破坏行为。

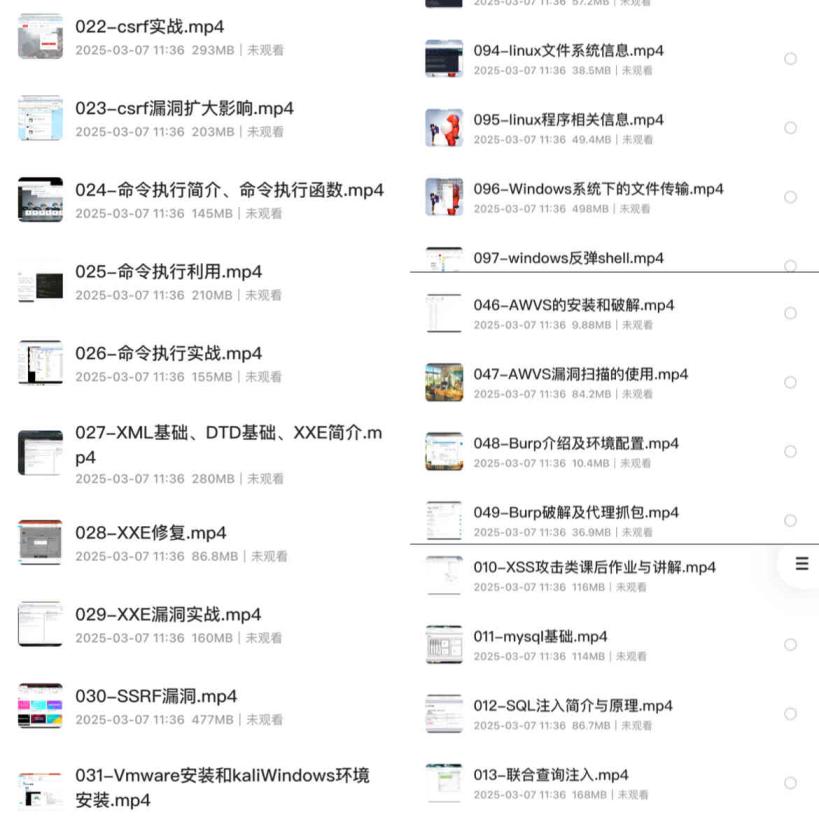

网络安全入门到精通课👉网络安全

了解SQL注入原理后,大家也能明白网络安全无小事。无论是开发者还是普通用户,都要提高安全意识,防范这类攻击。